背景#

Twitter 被マスクに買収された後、去年 8 月から、彼らはオープンソースのサードパーティの統合とクライアントに対して明確な暗い攻撃を行ってきました。これは、非公式のクライアントを通じて Twitter にアクセスし使用するユーザーを阻止し、会社の広告収入と会員収入を増やすためです。

一方、Nitter と RSSHub を代表とするオープンソースプロジェクトは、情報の自由への努力を諦めていません。多くの賢いオープンソース開発者によって考案されたさまざまなトリック(issue)が、ブロックとアンブロックの攻防戦で一時的に優位に立ちました。その中で最も人気のある方法は、Android クライアントで使用されるインターフェース機能を使用して一時的なアカウントを生成することです(詳細)。

経過#

2 日前(1 月 26 日)に、多くの Nitter インスタンスの運営者と開発者が、彼らが使用しているインターフェースがブロックされたと報告しました。同時に、彼らのインスタンスは報復の DDoS 攻撃を受け始めました。

最初は、私はあまり気にしませんでした。なぜなら、誰が Twitter 公式がこのような恥ずかしい DDoS 行為をすると信じるでしょうか?私はそれについて疑問を感じました。

しかし、昨日、私が RSSHub の GitHub リポジトリを開いたとき、意外にも次の内容を発見しました。

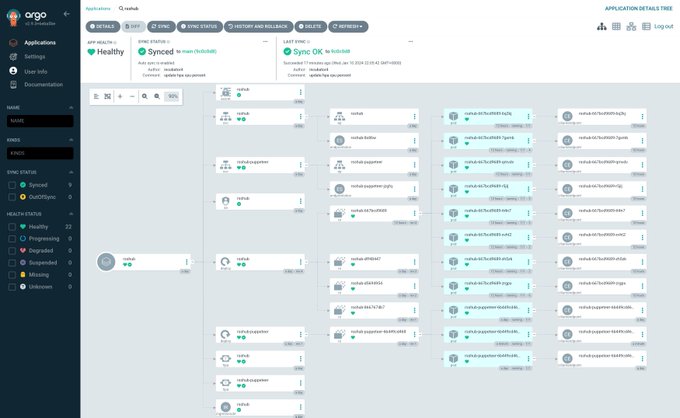

最近のリクエスト数は 4.5 億に達し、通常のレベルよりも 50%多いです(通常のレベルは 3 億以上です)。

それから、Cloudflare にログを確認しました。

26 日の 0 時以降(当日、公式のインターフェースがブロックされ、Nitter が DDoS 攻撃を受けた時から)、RSSHub も大規模な DDoS 攻撃を受け続けています。最近の 2 日間では、通常の 170 倍以上のリクエストがあり、約 1,000 回のリクエストが毎秒行われています。

数は恐ろしく見えますが、Cloudflare の優れたキャッシュ機能により、DDoS リクエストの 99%以上がキャッシュされ、警告がトリガーされることもありませんでした。

RSSHub の負荷分散と自動スケーリング機能は非常に優れており、大きなプレッシャーを受けていません。

🤣 それで気づかなかった

さらなる分析により、すべてのリクエストが IP アドレス 139.255.221.98 のデバイスから送信されていることがわかりました。これらのリクエストは、/twitter/keywordルートに対して行われ、その後に意味のない一連のパラメータが続きます。

なぜキーワードルートにだけ攻撃が行われるのかは明確ではありませんが、コードからは明確に表現されていません。しかし、私の使用経験に基づいて、このルートで使用される検索インターフェースは、最も厳格なアクセス頻度制限を受けています。このルートへの攻撃により、最大の効果を実現することができます。したがって、DDoS 攻撃者も Twitter のインターフェースに非常に精通していると推測されます。

公式の人物による直接の証拠は示せませんが、さまざまな説明のつかない「偶然」は、事実の真相を明らかにしています。マスクの単純で乱暴な行動スタイルは、この会社に深い影響を与えています。

影響#

API のさらなるブロックと DDoS 攻撃は、非常に効果的と言えます。

Nitter の開発者である zedeus は、Nitter は終了したと述べています。

Twitter Monitor の開発者である MANKA は、もう時間を無駄にするつもりはないと述べています。

nitter-status の開発者は、さらに別れのページを公開しました。

これで終わりですか?いいえ、これはまだ終わりではありません。自由は阻止できません、私たちはまだたくさんのことができます。

29 日更新:RSSHub は復旧しました。